A جديد حساسية أنظمة التشغيل Windows وقد اكتشف مؤخرا من قبل تافيس Ormandy، موظف (مهندس الأمن) من شراء مراجعات جوجل. أثبتت هذه الثغرة الأمنية "الجديدة"، في الواقع، سنوات تقريبا 17 القديمةكان موجودا في Windows نظام التشغيل (32bit) منذ إطلاقه Windows NT 3.1في 1993.

في ما خطر علينا أن نفضح هذا الضعف وكيف يمكن تجنبها؟

ضعف Windows 32bit يتم إنشاؤها من قبل خرق in DOS الظاهري Macهايني (VDM) تستخدم لدعم تطبيقات بت 16 علىلأنها تتيح التعامل مع الغالبية العظمى من عمليات النواة (الملفات الأساسية نظام العملية) و تنفيذ التعليمات البرمجية في نظام - مع امتيازات administrator - من خلال أ برنامج بت 16. وأظهرت الاختبارات التي أدلى بها الرجل الذي اكتشف الثغرة الأمنية التي كانت موجودة في النظم Windows XP, Windows خادم 2003, Windows خادم 2008, Windows ويندوز فيستا si Windows 7. والخطر هو أعظممعتبرا أن أي هاكر يمكن فتح command prompt في مستوي ال administrator والسيطرة على النظام.

لحماية أنظمتنا من الهجمات المحتملة (زيادة مستوى المخاطر تصل إلى 100٪ بعد وجود هذا الضعف وقدم العامة و مایکروسافت أعلنت الذي يستمر مدة أسبوع على الأقل حتى إجراء update أمن من أجل حل المشكلة) كافية لتعطيل النظام الفرعي MS-DOS من محرر نهج المجموعة (إن النظام سوف يعمل بشكل طبيعي دون مشاكل التوافق - بالنظر إلى أن تطبيقات بت 16 ليست كثيرا في الموضة)

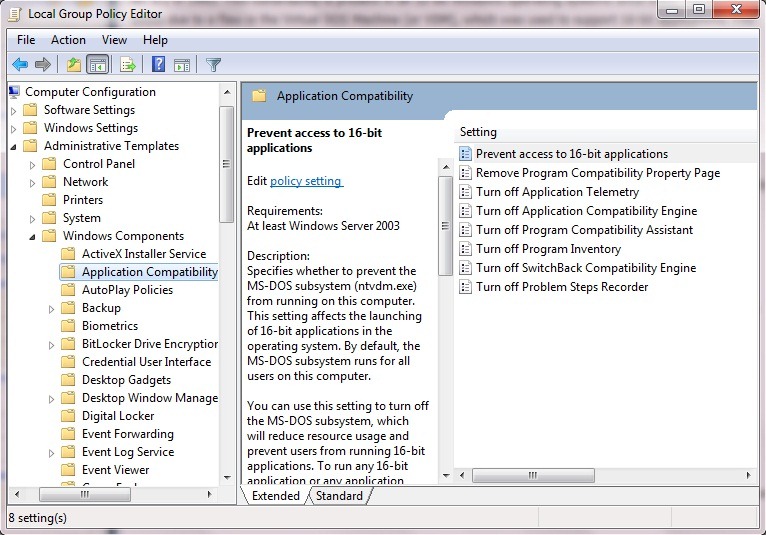

1.tastati GPEDIT.MSC in برامج البحث والملفات من Start Menu وتعطي Enter.

2. الذهاب إلى تكوين الكمبيوتر قوالب الإدارةWindows توافق مكونات التطبيق وانقر نقرا مزدوجا على منع الوصول إلى تطبيقات 16 بت

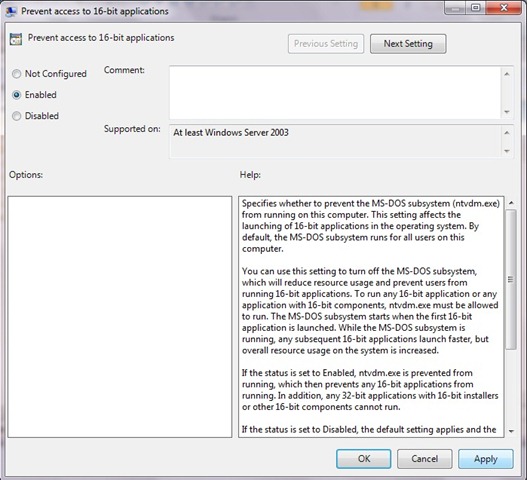

3. على اليسار حدد تفعيل ثم انقر على Apply si OK. أغلق محرر نهج المجموعة.

ملاحظة: هذا الضعف لا وجود لها على أنظمة التشغيل Windows 64bit.